Wyciek danych to nieuprawnione ujawnienie informacji przechowywanych wewnątrz organizacji osobom trzecim. Tego rodzaju wycieki mogą obejmować różnorodne typy danych, takie jak dane osobowe, informacje finansowe, dane klientów, a nawet poufne informacje dotyczące własności intelektualnej.

Wyciek danych niesie poważne konsekwencje ekonomiczne dla przedsiębiorstwa. Obejmują one straty finansowe, kary regulacyjne (wynikające z naruszenia przepisów prywatności, takich jak RODO), utratę klientów i reputacji, koszty audytów i napraw, spadek wartości akcji oraz koszty odszkodowań i procesów sądowych.

Globalny gigant płatności, Visa, niedawno doświadczył katastrofalnego wycieku danych, który naraził miliony klientów. Incydent odsłonił lukę w systemach bezpieczeństwa firmy, skutkując ogromnymi karami finansowymi, utratą reputacji oraz obniżeniem wartości akcji. Wielu klientów wycofało swoje wsparcie dla firmy, powodując poważne straty finansowe. Visa stawia teraz czoła kosztownym audytom i procesom naprawczym, starając się odzyskać zaufanie rynku.

W obliczu tych poważnych zagrożeń, coraz większe znaczenie ma zrozumienie głównych źródeł wycieków danych oraz poszukiwanie sposobów minimalizacji ryzyka. W niniejszym artykule skupimy się na omówieniu niektórych powszechnych zagrożeń dla bezpieczeństwa, oraz przedstawimy, w jaki sposób narzędzia firmy Microsoft (i nie tylko) mogą przyczynić się do zwalczania tych zagrożeń.

Phishing

Phishing to forma cyberprzestępczości, w której oszuści wysyłają fałszywe wiadomości e-mail, udające wysłane przez zaufane źródło, aby skłonić odbiorców do ujawnienia poufnych informacji, takich jak hasła lub dane karty kredytowej. Przestępcy często podszywają się pod banki, serwisy pocztowe lub platformy społecznościowe. Phishing może obejmować również fałszywe strony internetowe, które wyglądają jak oryginalne, aby zdobyć dane logowania.

MŚP są szczególnie narażone na ataki phishingowe, ponieważ często nie mają odpowiednich środków cyberbezpieczeństwa. Z badania przeprowadzonego przez Ponemon Institute wynika, że 76% MŚP padło ofiarą ataku phishingowego w 2022 roku.

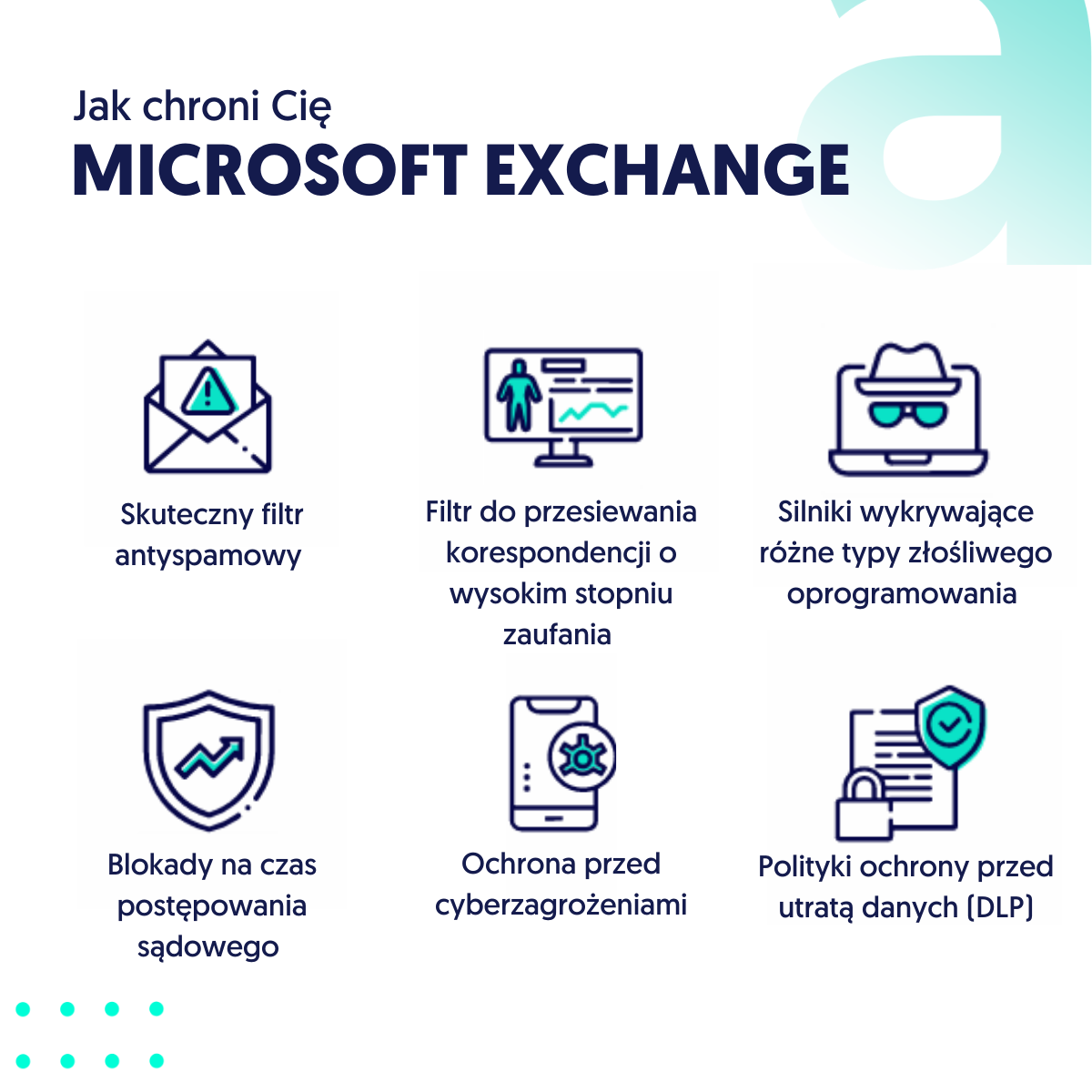

Microsoft Exchange Online oferuje zaawansowane funkcje zabezpieczeń, które mogą pomóc w ochronie przed phishingiem. Na przykład Exchange Online Protection (EOP) to usługa filtrująca pocztę, która pomaga chronić przed oprogramowaniem szpiegującym i wirusami, a także zapewnia funkcje ochrony przed spamem i phishingiem. EOP ma możliwość blokowania wiadomości e-mail, które wyglądają na podejrzane, zanim dotrą do skrzynki odbiorczej użytkownika.

Dodatkowo administratorzy mogą skonfigurować polityki bezpieczeństwa, aby kontrolować, jak wiadomości są przetwarzane w organizacji i wiadomości, które są podejrzane, mogą być przechowywane w kwarantannie, gdzie administratorzy mogą je przeglądać i decydować, co z nimi zrobić.

Malware

Malware to rodzaj programów komputerowych, które zostały stworzone z zamiarem uszkodzenia lub nieautoryzowanego dostępu do systemów komputerowych. Jest to zagrożenie dla prywatności i bezpieczeństwa użytkowników, ponieważ malware może skutkować kradzieżą poufnych informacji, takich jak dane osobowe czy dane finansowe.

Malware działa na różne sposoby. Jednym z popularnych rodzajów malware jest wirus komputerowy, który replikuje się i infekuje inne pliki lub systemy, rozprzestrzeniając się w ten sposób. Innymi rodzajami malware są trojany, które podszywają się pod niewinne programy lub pliki w celu przeniknięcia do systemu i zdalnego kontrolowania go.

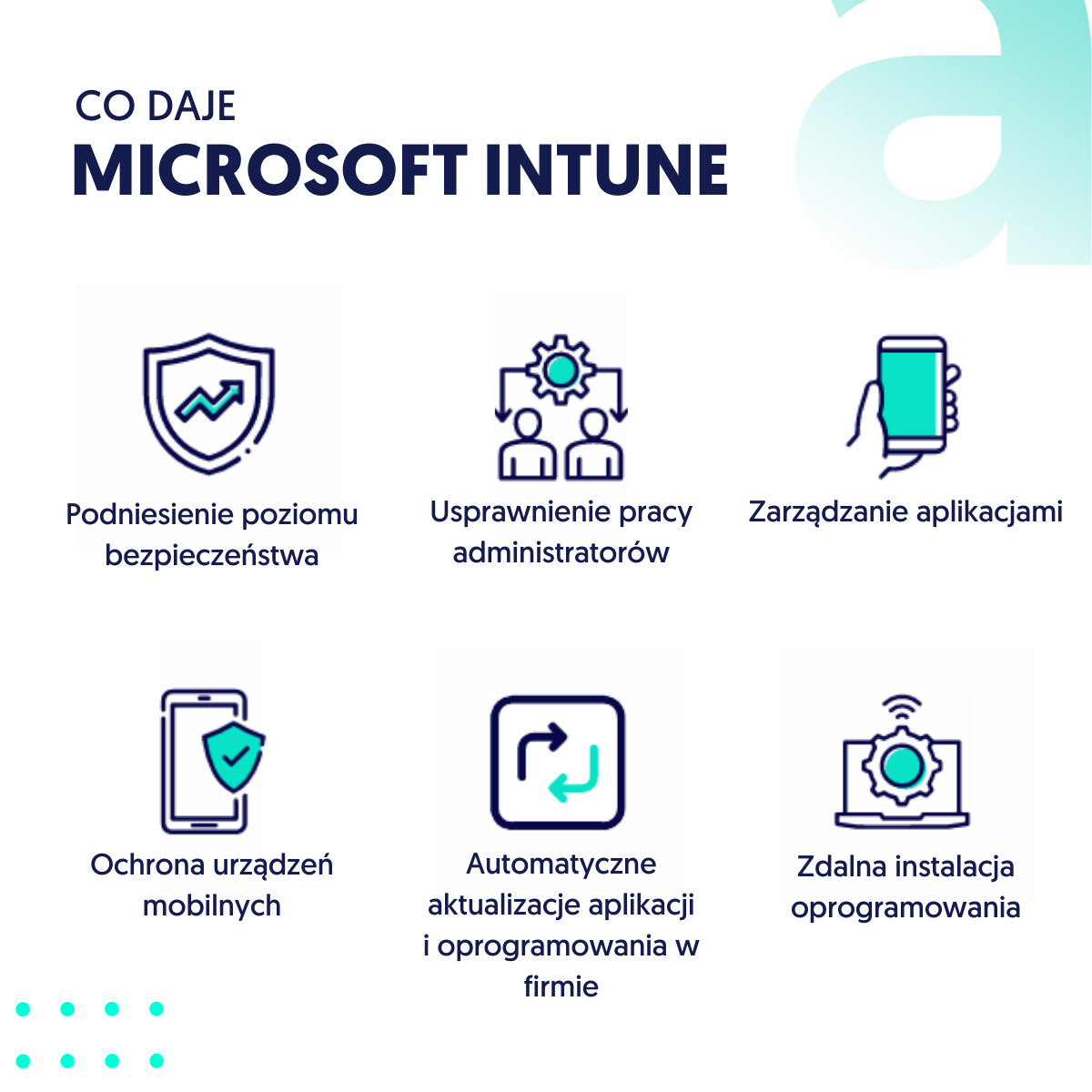

Microsoft Intune oferuje kilka możliwości związanych z malware:

● Zarządzanie zabezpieczeniami: Intune automatycznie wdraża polityki bezpieczeństwa i aktualizacje na urządzeniach, zapewniając ochronę przed najnowszymi zagrożeniami związanymi z malware.

● Kontrola aplikacji: Intune umożliwia kontrolę, które aplikacje są dozwolone na urządzeniach, co pomaga w zapobieganiu instalacji złośliwego oprogramowania. Można określić, które aplikacje są zaufane i które należy zablokować.

● Zdalne usuwanie danych: W przypadku utraty lub kradzieży urządzenia, Intune pozwala na zdalne usunięcie danych z urządzenia, aby zapobiec potencjalnemu wyciekowi poufnych informacji.

Dzięki Microsoft Intune organizacje mogą skutecznie chronić swoje urządzenia przed malware i utrzymywać wysoki poziom bezpieczeństwa. Automatyczne wdrażanie polityk bezpieczeństwa, kontrola aplikacji oraz zdolność do zdalnego usuwania danych to niektóre z funkcji, które mogą pomóc w zapobieganiu i reagowaniu na zagrożenia związane z malware.

Spoofing

Spoofing to technika cyberprzestępczości, która polega na podszywaniu się pod inną osobę, urządzenie lub sieć, aby zdobyć nieautoryzowany dostęp do danych lub rozpowszechniać malware. Spoofing może prowadzić do wycieku danych, gdy atakujący podszywa się pod wiarygodne źródło, aby skłonić użytkowników do ujawnienia swoich poufnych informacji lub zainstalowania złośliwego oprogramowania.

Microsoft Azure Active Directory (Azure AD) to usługa zarządzania tożsamościami i dostępem w chmurze, która może pomóc w ochronie przed spoofingiem, dzięki:

● Multi-Factor Authentication: MFA wymaga od użytkowników potwierdzenia swojej tożsamości za pomocą co najmniej dwóch różnych metod, co może pomóc w zapobieganiu atakom spoofing.

● Conditional Access: Ta funkcja pozwala na ustawienie warunków, które muszą być spełnione, zanim użytkownik uzyska dostęp do zasobów, co może pomóc w zapobieganiu nieautoryzowanemu dostępowi.

Problemy wewnętrzne

Problemy wewnętrzne, takie jak nie doszkolenie pracowników i celowe ataki ze strony pracowników, stanowią zagrożenie dla bezpieczeństwa danych firmowych. Brak odpowiednich kompetencji pracowników może prowadzić do nieumyślnego ujawnienia wrażliwych informacji, nieświadomego kliknięcia w szkodliwe linki lub zaniedbania w zakresie ochrony danych. Z drugiej strony, celowe ataki ze strony pracowników obejmują kradzież danych, uszkodzenie systemów lub udostępnienie poufnych informacji osobom nieuprawnionym. Oba te problemy naruszają poufność, integralność i dostępność danych firmy, a także mogą prowadzić do strat finansowych, utraty zaufania klientów i reputacji firmy.

Dlatego ważne jest zapewnienie odpowiedniego szkolenia pracowników w zakresie bezpieczeństwa danych oraz wdrożenie rygorystycznych zasad kontroli dostępu i monitoringu działań wewnątrz firmy.

Brak ochrony haseł

Brak ochrony haseł jest jednym z najczęstszych powodów wycieku danych. Jeśli hasła nie są odpowiednio chronione, mogą być łatwo skradzione lub zgadnięte przez atakujących, co może prowadzić do nieautoryzowanego dostępu do danych.

Jednym z powodów utraty haseł i dostępu do usług jest stosowanie słabych haseł (w dodatku używając jednego na wszystkich platformach). Atakujący mogą wykorzystać techniki, takie jak brute force (próba wielokrotnego odgadnięcia hasła), słownikowe ataki (próba odgadnięcia hasła na podstawie popularnych słów lub kombinacji) lub wykorzystanie skradzionych baz danych z hasłami. W przypadku stosowania słabych haseł, atakujący mogą łatwo odgadnąć je lub złamać, uzyskując dostęp do kont użytkownika.

Utrata hasła może prowadzić do utraty dostępu, naruszenia prywatności i nadużyć, kradzieży danych osobowych i utraty kontroli nad kontem. Dlatego tak ważne jest odpowiednie zarządzanie.

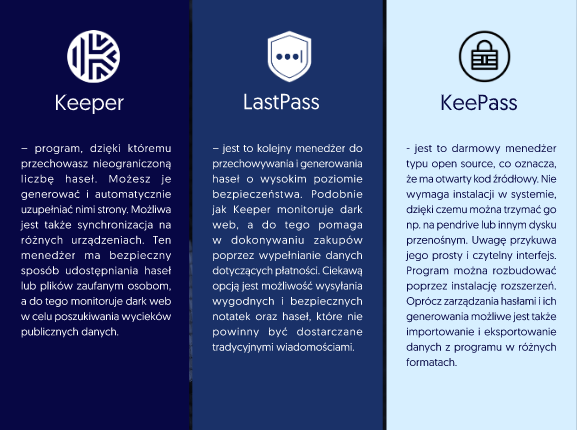

Menedżerowie haseł, takie jak Keeper, LastPass i KeePass, są narzędziami, które pomagają w bezpiecznym przechowywaniu i zarządzaniu hasłami. Te narzędzia generują silne, unikalne hasła dla każdego serwisu, a następnie przechowują je w zaszyfrowanej bazie danych, która jest chroniona jednym silnym hasłem głównym.

Jak działają menedżery haseł i dlaczego ich potrzebujesz?

● Generowanie silnych haseł: Menedżerowie haseł mogą automatycznie generować silne, unikalne hasła, które są trudne do zgadnięcia.

● Bezpieczne przechowywanie haseł: Menedżerowie haseł przechowują hasła w zaszyfrowanej bazie danych, co pomaga w ochronie haseł przed kradzieżą.

● Automatyczne wypełnianie haseł: Menedżerowie haseł mogą automatycznie wypełniać hasła na stronach internetowych i w aplikacjach, co ułatwia korzystanie z silnych, unikalnych haseł.

Skradzione urządzenia

Skradzione urządzenia, takie jak laptopy, smartfony czy tablety, mogą stanowić poważne zagrożenie dla bezpieczeństwa danych. Jeśli urządzenie zawiera wrażliwe informacje i nie jest odpowiednio zabezpieczone, złodziej może uzyskać dostęp do tych danych, co prowadzi do ich wycieku.

Microsoft Intune również pomoże nam w tej sytuacji. W przypadku kradzieży urządzenia, Intune może zdalnie zablokować urządzenie i usunąć z niego wszystkie dane, co pomaga zapobiec wyciekom danych.

Niebezpieczne transmisje danych

Niebezpieczne transmisje danych, takie jak te, które odbywają się przez niezabezpieczone sieci Wi-Fi, stanowią poważne ryzyko wycieku danych. Gdy użytkownik korzysta z niezabezpieczonej sieci, atakujący mogą przechwycić przesyłane informacje. Wykorzystując programy szpiegujące lub sniffer sieciowy, atakujący mogą uzyskać dostęp do poufnych danych, w tym hasła, dane logowania, wiadomości e-mail i informacje finansowe. To naraża użytkownika na kradzież tożsamości, oszustwa finansowe i naruszenie prywatności.

Microsoft Azure Information Protection (AIP) to usługa, która pomaga chronić dane podczas transmisji poprzez szyfrowanie danych. Dzięki temu, nawet jeśli dane są przechwycone, atakujący nie będzie mógł ich odczytać.

Możliwe zastosowania Microsoft Azure Information Protection w kontekście niebezpiecznych transmisji danych:

● Szyfrowanie danych: AIP pozwala na szyfrowanie danych przed ich transmisją, co zapobiega ich odczytaniu w przypadku przechwycenia.

● Kontrola dostępu: AIP pozwala na kontrolowanie, kto ma dostęp do danych, nawet po ich transmisji.

Ochroń swoją firmę

Zabezpieczenie firmy przed wyciekiem danych to nie tylko kwestia ochrony informacji – to kwestia ochrony Twojego biznesu, reputacji i przyszłości. W dzisiejszym cyfrowym świecie, gdzie cyberprzestępczość jest coraz bardziej zaawansowana, nie możemy sobie pozwolić na lekceważenie zagrożeń.

Pamiętaj, że koszt ochrony Twojej firmy przed wyciekiem danych jest znacznie niższy niż potencjalne straty wynikające z takiego incydentu. Niezabezpieczone dane to otwarte drzwi dla cyberprzestępców, którzy nie tylko mogą wykorzystać te informacje do własnych celów, ale również mogą je sprzedać na czarnym rynku.

Nie ryzykuj bezpieczeństwa swojej firmy. Skontaktuj się z nami, aby dowiedzieć się, jak możemy pomóc Ci zabezpieczyć swoje dane i zabezpieczyć przyszłość Twojego biznesu. Nasi specjaliści są gotowi odpowiedzieć na wszystkie Twoje pytania i pomóc Ci wdrożyć skuteczne rozwiązania do ochrony Twojej firmy przed wyciekiem danych. Nie czekaj, aż będzie za późno. Zadbaj o bezpieczeństwo swojej firmy już dziś.